# CRYPTONEWS

19.19萬

这个名字还不赖

#JustinSun指控WLFI

🚨 加密治理再成焦點:孫宇晨對WLFI提出嚴重質疑

加密市場再次出現重大治理爭議,孫宇晨公開指控世界自由金融(WLFI)嵌入隱藏的黑名單功能,可能在未警告的情況下凍結用戶的代幣持有。報導稱孫聲稱這賦予平台單方面控制投資者資產的權力,引發對去中心化和透明度的嚴重擔憂。�

路透社 +2

⚖️ 這事為何重要 這不僅僅是一場爭端。

在加密領域,信任建立在透明度和智能合約的完整性上。如果一個項目可以秘密限制錢包或凍結持有,直接挑戰了去中心化金融的核心理念。

對於交易者和投資者來說,最大擔憂不僅是價格波動——更是控制風險。

如果協議背後仍存在中心化力量,用戶資產真的能保持安全嗎?

📉 市場情緒影響 這樣的消息常常在短期內引發市場恐慌:

• WLFI的不確定性增加

• 投資者信心受到壓力

• 相關代幣的波動性上升

• 對治理結構的質疑

據最新報導,WLFI強烈否認指控並公開反駁,爭端仍在升級。�

路透社 +1

🧠 加密的更大教訓 這次事件提醒我們,在加密世界中,代碼的透明度至關重要。

一個項目可能自稱去中心化,但隱藏的合約控制可能完全改變持有者的風險狀況。

這也是為什麼聰明的錢總是超越炒作,仔細檢查:✔️ 合約權限

✔️ 多簽控制

✔️ 治理權利

✔️ 黑名單/凍結功能

🚀 最後思考 無論這是否演變成法律糾紛、治理改革,還是短期市場戲劇,有一件事是明確的

🚨 加密治理再成焦點:孫宇晨對WLFI提出嚴重質疑

加密市場再次出現重大治理爭議,孫宇晨公開指控世界自由金融(WLFI)嵌入隱藏的黑名單功能,可能在未警告的情況下凍結用戶的代幣持有。報導稱孫聲稱這賦予平台單方面控制投資者資產的權力,引發對去中心化和透明度的嚴重擔憂。�

路透社 +2

⚖️ 這事為何重要 這不僅僅是一場爭端。

在加密領域,信任建立在透明度和智能合約的完整性上。如果一個項目可以秘密限制錢包或凍結持有,直接挑戰了去中心化金融的核心理念。

對於交易者和投資者來說,最大擔憂不僅是價格波動——更是控制風險。

如果協議背後仍存在中心化力量,用戶資產真的能保持安全嗎?

📉 市場情緒影響 這樣的消息常常在短期內引發市場恐慌:

• WLFI的不確定性增加

• 投資者信心受到壓力

• 相關代幣的波動性上升

• 對治理結構的質疑

據最新報導,WLFI強烈否認指控並公開反駁,爭端仍在升級。�

路透社 +1

🧠 加密的更大教訓 這次事件提醒我們,在加密世界中,代碼的透明度至關重要。

一個項目可能自稱去中心化,但隱藏的合約控制可能完全改變持有者的風險狀況。

這也是為什麼聰明的錢總是超越炒作,仔細檢查:✔️ 合約權限

✔️ 多簽控制

✔️ 治理權利

✔️ 黑名單/凍結功能

🚀 最後思考 無論這是否演變成法律糾紛、治理改革,還是短期市場戲劇,有一件事是明確的

WLFI0.66%

- 打賞

- 1

- 留言

- 轉發

- 分享

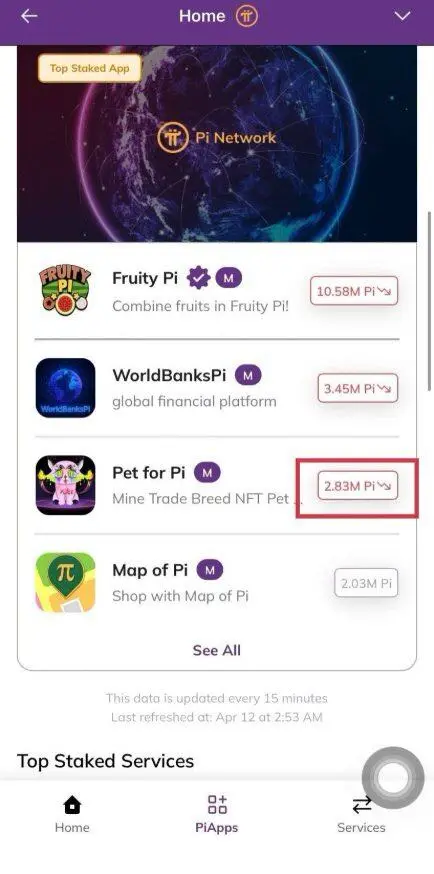

📉 250萬 $Pi 剛剛從質押池中消失 – 它去哪兒了? 🔍

來自 Pi 生態系統的最新消息! 🚨

上午 10:00,新質押的 $Pi 達到了 2,830,000 Pi。現在,仅僅幾個小時後,它急劇下降至 328,870 Pi。這是一個驚人的 250 萬 Pi 減少! 💰

那麼,剩下的 2,500,000 Pi 到哪裡去了? 🤔

可能的解釋:

✅ 大額質押解鎖 – 大戶們是否在為遷移而解除質押?

✅ 流動性移動 – Pi 是否流入 DEX 或 Launchpad 池? 💧

✅ 協議調整 – 背後是否有系統重新校準? ⚙️

✅ 主要生態活動 – Pi 生態系統中是否有重大事件正在醞釀? 🌱

你怎麼看,先鋒們?這可能是為即將到來的主網升級做準備,還是完全其他的事情?在下面分享你的理論! 👇

關注我,點讚並分享,一起為 PiNetwork 建設布道

#PiNetwork #StakingUpdate #PiEcosystem #CryptoNews

來自 Pi 生態系統的最新消息! 🚨

上午 10:00,新質押的 $Pi 達到了 2,830,000 Pi。現在,仅僅幾個小時後,它急劇下降至 328,870 Pi。這是一個驚人的 250 萬 Pi 減少! 💰

那麼,剩下的 2,500,000 Pi 到哪裡去了? 🤔

可能的解釋:

✅ 大額質押解鎖 – 大戶們是否在為遷移而解除質押?

✅ 流動性移動 – Pi 是否流入 DEX 或 Launchpad 池? 💧

✅ 協議調整 – 背後是否有系統重新校準? ⚙️

✅ 主要生態活動 – Pi 生態系統中是否有重大事件正在醞釀? 🌱

你怎麼看,先鋒們?這可能是為即將到來的主網升級做準備,還是完全其他的事情?在下面分享你的理論! 👇

關注我,點讚並分享,一起為 PiNetwork 建設布道

#PiNetwork #StakingUpdate #PiEcosystem #CryptoNews

PI0.23%

- 打賞

- 8

- 4

- 轉發

- 分享

GateUser-2216933f:

堅定HODL💎查看更多

最近圍繞AAVE代幣交換提案的爭議在DeFi社區引發了激烈辯論。討論的焦點是對治理透明度的擔憂、對代幣持有者的潛在影響,以及對AAVE生態系統內分散決策的更廣泛影響。作為最成熟的去中心化金融協議之一,AAVE的治理提案通常吸引來自投資者、開發者和分析師的重大關注。 支持者辯稱,代幣交換計劃可能會增強協議的長期可持續性,並協調生態系統內的激勵機制。但是,批評者提出了關於公平性、溝通以及利益相關者之間潛在價值重新分配的問題。這種狀況突顯了分散治理中的一個持續挑戰:平衡創新和協議演進與透明度、社群信任和公平參與。 無論結果如何,這場爭議都提醒人們,治理是去中心化金融最關鍵的組成部分之一。社群應對這些問題的方式可能會為AAVE生態系統內的未來治理決策以及更廣泛的DeFi領域樹立重要先例。 #AAVE #DeFiGovernance #CryptoNews #BlockchainGovernance #DeFi

AAVE2.02%

- 打賞

- 3

- 留言

- 轉發

- 分享

萬事達卡在加密貨幣上大舉投資 🤯

市場震盪:萬事達卡正在將區塊鏈支付直接整合到全球銀行系統中,這一舉措標誌著大型機構的廣泛採用。這不僅僅是合作;這是一次巨大的轉變,為主要的加密資產釋放了數萬億的流動性。準備迎接前所未有的需求。

點燃你的投資組合。跟隨大戶。確保你的立場。流動性即將爆炸。

#CryptoNews #Blockchain #MasterCard #Institution #Adoption

查看原文市場震盪:萬事達卡正在將區塊鏈支付直接整合到全球銀行系統中,這一舉措標誌著大型機構的廣泛採用。這不僅僅是合作;這是一次巨大的轉變,為主要的加密資產釋放了數萬億的流動性。準備迎接前所未有的需求。

點燃你的投資組合。跟隨大戶。確保你的立場。流動性即將爆炸。

#CryptoNews #Blockchain #MasterCard #Institution #Adoption

- 打賞

- 1

- 留言

- 轉發

- 分享

$BTC $GT $ETH 今天加密市場迎來強勁反彈!🚀 比特幣強勢突破72,000美元關口,目前徘徊在72,500美元附近,24小時漲幅超7%!以太坊也同步爆發,飆升至2,100美元以上,漲幅接近8%!📈

🔥 今日重磅熱點速覽(2026年3月5日最新):

比特幣“空氣口袋”效應顯現:72,000–80,000美元區間供應極薄,一旦突破或直衝80K!💥

市場情緒從極度恐懼轉向樂觀,機構資金回流跡象明顯,特朗普推動《清晰法案》通過呼聲高漲,加密友好政策預期升溫!

以太坊生態持續優化:Vitalik最新方案直擊區塊構建中心化痛點,未來去中心化更進一步!

全球地緣風險暫緩,風險資產集體反彈,加密領跑傳統股市!

在這樣的超級窗口期,你還在觀望嗎?Gate.io 就是你的最佳起飛跑道!🌟

現在註冊/登入Gate.io,解鎖專屬超級福利:

新用戶首充+交易 → 輕鬆領 550 USDT 大禮包!

每日交易打卡 → 最高 10 USDT/天,全勤再翻倍!

邀請好友 → 每位 5 USDT,上限 100 USDT + 終身返佣!

使用獨家碼 VLEWAV0NVQ → 額外享 10,000 USDT 開戶獎金 + 30% 永久交易費折扣!

Gate.io 12M+ 用戶、數百個項目啟動、已發放超3億獎勵!安全第一、創新不停、福利炸裂!🔒✨

牛市不等人!快來關注 @Gate_io,第一時間

查看原文🔥 今日重磅熱點速覽(2026年3月5日最新):

比特幣“空氣口袋”效應顯現:72,000–80,000美元區間供應極薄,一旦突破或直衝80K!💥

市場情緒從極度恐懼轉向樂觀,機構資金回流跡象明顯,特朗普推動《清晰法案》通過呼聲高漲,加密友好政策預期升溫!

以太坊生態持續優化:Vitalik最新方案直擊區塊構建中心化痛點,未來去中心化更進一步!

全球地緣風險暫緩,風險資產集體反彈,加密領跑傳統股市!

在這樣的超級窗口期,你還在觀望嗎?Gate.io 就是你的最佳起飛跑道!🌟

現在註冊/登入Gate.io,解鎖專屬超級福利:

新用戶首充+交易 → 輕鬆領 550 USDT 大禮包!

每日交易打卡 → 最高 10 USDT/天,全勤再翻倍!

邀請好友 → 每位 5 USDT,上限 100 USDT + 終身返佣!

使用獨家碼 VLEWAV0NVQ → 額外享 10,000 USDT 開戶獎金 + 30% 永久交易費折扣!

Gate.io 12M+ 用戶、數百個項目啟動、已發放超3億獎勵!安全第一、創新不停、福利炸裂!🔒✨

牛市不等人!快來關注 @Gate_io,第一時間

- 打賞

- 按讚

- 留言

- 轉發

- 分享

🚨 #CLARITYBillDelayed 🚨

備受期待的CLARITY法案已被推遲,令加密貨幣和金融市場緊張不安。⏳

此次推遲可能會影響即將出台的法規、市場策略和投資者信心。

🔹 重点内容:

監管決策推遲

市場參與者可能需要調整策略

加密貨幣和DeFi行業期待明確指引

💡 保持警惕,明智規劃你的倉位——在不確定的市場中,時機至關重要!

#CryptoNews #DeFi #MarketUpdate #RegulationWatch

查看原文備受期待的CLARITY法案已被推遲,令加密貨幣和金融市場緊張不安。⏳

此次推遲可能會影響即將出台的法規、市場策略和投資者信心。

🔹 重点内容:

監管決策推遲

市場參與者可能需要調整策略

加密貨幣和DeFi行業期待明確指引

💡 保持警惕,明智規劃你的倉位——在不確定的市場中,時機至關重要!

#CryptoNews #DeFi #MarketUpdate #RegulationWatch

- 打賞

- 按讚

- 留言

- 轉發

- 分享

#JustinSunSuesWorldLibertyFinancial ⚖️ | 加密貨幣權力鬥爭走向法律化

這不僅僅是一場訴訟… 👉 它是一個信號,表明加密貨幣已進入一個新的機構衝突階段。

🔥 發生了什麼 Justin Sun 與世界自由金融之間的法律衝突正在引起行業內的關注。

但這不僅僅是一起爭端 — 👉 它反映了加密玩家競爭方式的更深層次轉變。

🧠 大局觀 加密貨幣正在演變:

• 從實驗階段 → 走向結構化競爭

• 從代碼之戰 → 走向法律之戰

• 從去中心化理想 → 走向現實世界的問責

👉 戰場不再僅僅是技術… 它是法律、資本和影響力

⚔️ 為何重要 這類高調衝突顯示:

• 主要玩家正通過法院保護利益

• 法律框架正成為加密的核心

• 聲譽與敘事如今與基本面一樣能影響市場

👉 這是成熟產業的行為方式

🌍 市場影響 • 短期 → 不確定性與波動性

• 情緒 → 受頭條影響,而不僅僅是事實

• 零售反應 → 由高調人物放大

👉 在加密貨幣中,感知 = 動能

📊 真正的利害關係 除了法律細節外,這還涉及:

• 信任與透明度

• 治理標準

• 跨境監管挑戰

👉 DeFi 與 TradFi 之間的界線越來越模糊

⚠️ 重要見解 這不是孤立的案例 —

👉 它是更大趨勢的一部分:加密項目現在必須應對法律 + 監管 + 全球審查

💬 底線 加密貨幣不再是“狂野西部”

這不僅僅是一場訴訟… 👉 它是一個信號,表明加密貨幣已進入一個新的機構衝突階段。

🔥 發生了什麼 Justin Sun 與世界自由金融之間的法律衝突正在引起行業內的關注。

但這不僅僅是一起爭端 — 👉 它反映了加密玩家競爭方式的更深層次轉變。

🧠 大局觀 加密貨幣正在演變:

• 從實驗階段 → 走向結構化競爭

• 從代碼之戰 → 走向法律之戰

• 從去中心化理想 → 走向現實世界的問責

👉 戰場不再僅僅是技術… 它是法律、資本和影響力

⚔️ 為何重要 這類高調衝突顯示:

• 主要玩家正通過法院保護利益

• 法律框架正成為加密的核心

• 聲譽與敘事如今與基本面一樣能影響市場

👉 這是成熟產業的行為方式

🌍 市場影響 • 短期 → 不確定性與波動性

• 情緒 → 受頭條影響,而不僅僅是事實

• 零售反應 → 由高調人物放大

👉 在加密貨幣中,感知 = 動能

📊 真正的利害關係 除了法律細節外,這還涉及:

• 信任與透明度

• 治理標準

• 跨境監管挑戰

👉 DeFi 與 TradFi 之間的界線越來越模糊

⚠️ 重要見解 這不是孤立的案例 —

👉 它是更大趨勢的一部分:加密項目現在必須應對法律 + 監管 + 全球審查

💬 底線 加密貨幣不再是“狂野西部”

WLFI0.66%

- 打賞

- 1

- 2

- 轉發

- 分享

discovery:

到月球 🌕查看更多

- 打賞

- 2

- 留言

- 轉發

- 分享

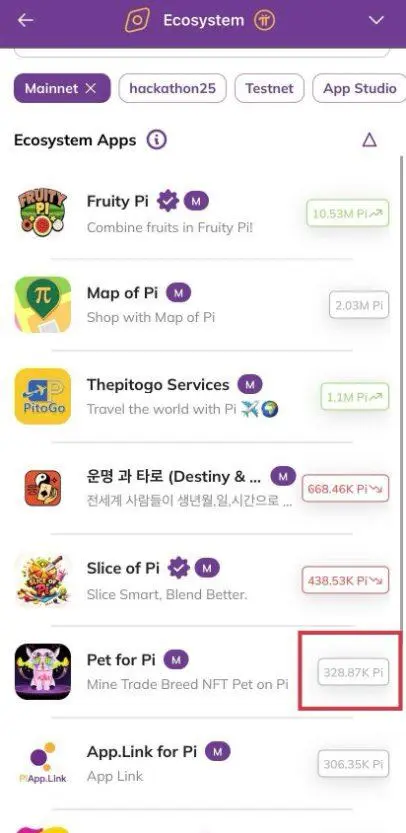

#ArbitrumFreezesKelpDAOHackerETH

Arbitrum安全理事會凍結$71M 被盜ETH來自KelpDAO漏洞

2026年4月20日,Arbitrum安全理事會執行了一次罕見的緊急干預,凍結了約30,766 ETH,價值約$71 百萬,與4月18日發生的KelpDAO漏洞有關。資金被轉移到一個由治理控制的中介凍結錢包,使攻擊者無法存取。

這次漏洞本身造成了嚴重破壞:攻擊者利用KelpDAO的LayerZero驅動橋的漏洞,鑄造了約$293 百萬的無擔保rsETH,隨後在協議實施防禦性凍結之前,從Aave市場中提取了超過$200 百萬的實體WETH。這使Aave面臨大量壞帳,估計在$124 百萬到$230 百萬之間。

安全理事會的行動是在執法機構的直接指導下,根據對攻擊者身份的強烈指示,指向朝鮮的Lazarus集團。理事會強調他們“並未輕率做出此決定”,並在經過全面技術審查後,凍結行動未影響其他Arbitrum用戶、應用或鏈上狀態。

凍結立即引發攻擊者的反應,他們加快了在以太坊主網上的洗錢行動,通過包括UmbraCash在內的多個渠道轉移約75,700 ETH,價值$175 百萬。這一系列行動突顯了DeFi生態系統中安全團隊與高級威脅行為者之間的貓鼠遊戲。

此次干預在加密社群內引發了關於Layer 2去中心化和抗審查能力的重大辯論。批評者質疑這種集中式的

查看原文Arbitrum安全理事會凍結$71M 被盜ETH來自KelpDAO漏洞

2026年4月20日,Arbitrum安全理事會執行了一次罕見的緊急干預,凍結了約30,766 ETH,價值約$71 百萬,與4月18日發生的KelpDAO漏洞有關。資金被轉移到一個由治理控制的中介凍結錢包,使攻擊者無法存取。

這次漏洞本身造成了嚴重破壞:攻擊者利用KelpDAO的LayerZero驅動橋的漏洞,鑄造了約$293 百萬的無擔保rsETH,隨後在協議實施防禦性凍結之前,從Aave市場中提取了超過$200 百萬的實體WETH。這使Aave面臨大量壞帳,估計在$124 百萬到$230 百萬之間。

安全理事會的行動是在執法機構的直接指導下,根據對攻擊者身份的強烈指示,指向朝鮮的Lazarus集團。理事會強調他們“並未輕率做出此決定”,並在經過全面技術審查後,凍結行動未影響其他Arbitrum用戶、應用或鏈上狀態。

凍結立即引發攻擊者的反應,他們加快了在以太坊主網上的洗錢行動,通過包括UmbraCash在內的多個渠道轉移約75,700 ETH,價值$175 百萬。這一系列行動突顯了DeFi生態系統中安全團隊與高級威脅行為者之間的貓鼠遊戲。

此次干預在加密社群內引發了關於Layer 2去中心化和抗審查能力的重大辯論。批評者質疑這種集中式的

- 打賞

- 2

- 1

- 轉發

- 分享

HighAmbition:

好 👍 好#JustinSunSuesWorldLibertyFinancial

⚖️ #JustinSunSuesWorldLibertyFinancial — 法律爭議引起關注

一場涉及賈斯汀·孫和世界自由金融的新法律糾紛正在加密行業掀起波瀾。此案突顯了在快速發展的數字資產領域中,關於金融權利、商業協議和問責制的持續緊張局勢。

此類法律動態通常具有更廣泛的影響,影響投資者信心、監管前景和市場情緒。隨著事態的發展,加密社群正密切關注可能塑造未來行業標準的最新消息。

📊 另一個提醒,隨著加密貨幣的成長,法律框架和透明度變得越來越重要。

#CryptoNews #MarketImpact #加密監管

查看原文⚖️ #JustinSunSuesWorldLibertyFinancial — 法律爭議引起關注

一場涉及賈斯汀·孫和世界自由金融的新法律糾紛正在加密行業掀起波瀾。此案突顯了在快速發展的數字資產領域中,關於金融權利、商業協議和問責制的持續緊張局勢。

此類法律動態通常具有更廣泛的影響,影響投資者信心、監管前景和市場情緒。隨著事態的發展,加密社群正密切關注可能塑造未來行業標準的最新消息。

📊 另一個提醒,隨著加密貨幣的成長,法律框架和透明度變得越來越重要。

#CryptoNews #MarketImpact #加密監管

- 打賞

- 1

- 留言

- 轉發

- 分享

加載更多

加入 4000萬 人匯聚的頭部社群

⚡️ 與 4000萬 人一起參與加密貨幣熱潮討論

💬 與喜愛的頭部創作者互動

👍 查看感興趣的內容

熱門話題

126.67萬 熱度

82.88萬 熱度

23.59萬 熱度

201.75萬 熱度

92.11萬 熱度

107.49萬 熱度

6.69萬 熱度

5.31萬 熱度

51.52萬 熱度

14.13萬 熱度

最新消息

查看更多置頂

🔥 WCTC S8 全球交易賽正式開賽!

8,000,000 USDT 超級獎池解鎖開啟

🏆 團隊賽:上半場正式開啟,預報名階段 5,500+ 戰隊現已集結

交易量收益額雙重比拼,解鎖上半場 1,800,000 USDT 獎池

🏆 個人賽:現貨、合約、TradFi、ETF、閃兌、跟單齊上陣

全場交易量比拼,瓜分 2,000,000 USDT 獎池

🏆 王者 PK 賽:零門檻參與,實時匹配享受戰鬥快感

收益率即時 PK,瓜分 1,600,000 USDT 獎池

活動時間:2026 年 4 月 23 日 16:00:00 - 2026 年 5 月 20 日 15:59:59 UTC+8

⬇️ 立即參與:https://www.gate.com/competition/wctc-s8

#WCTCS810,000 USDT 悬賞,尋找跟單金牌星探!🕵️

挖掘頂級帶單員,贏取高額跟單體驗金!

立即參與:https://www.gate.com/campaigns/4624

🎁 三大活動,獎金疊滿:

1️⃣ 慧眼識英:發帖推薦帶單員,分享跟單體驗,抽 100 位送 30 USDT!

2️⃣ 強力應援:曬出你的跟單截圖,為大神打 Call,抽 120 位送 50 USDT!

3️⃣ 社交達人:同步至 X/Twitter,憑流量贏取 100 USDT!

📍 標籤: #跟单金牌星探 #GateCopyTrading

⏰ 限時: 4/22 16:00 - 5/10 16:00 (UTC+8)

詳情:https://www.gate.com/announcements/article/50848十三載風雨同行,您是 Gate 最珍貴的見證者。分享您的故事,瓜分重磅週年豪禮!

參與方式

1️⃣ 帶 #Gate13周年 和相應主題標籤,在 13 周年留言板或廣場發帖

2️⃣ 分享您與 Gate 的故事、送上祝福,或暢想未來 13 年

13 周年定制禮盒、紅牛模型、大額倉位體驗券等您來拿!

13周年慶留言板 👉️ https://www.gate.com/activities/13th-anniversary

Gate 廣場 👉️ https://www.gate.com/post

13 年成長,感謝有您。您的故事,我們期待聆聽!

詳情:https://www.gate.com/announcements/article/50694✍️ Gate 廣場「創作者認證激勵計劃」進行中!

我們歡迎優質創作者積極創作,申請認證

贏取豪華代幣獎池、Gate 精美周邊、流量曝光等超過 $10,000+ 豐厚獎勵!

立即報名 👉 https://www.gate.com/questionnaire/7159

📕 認證申請步驟:

1️⃣ App 首頁底部進入【廣場】 → 點擊右上角頭像進入個人主頁

2️⃣ 點擊頭像右下角【申請認證】進入認證頁面,等待審核

讓優質內容被更多人看到,一起共建創作者社區!

活動詳情:https://www.gate.com/announcements/article/47889