SHOLEH0X

耕作獲得最多關注,但流動性才是 STONfi 上所有運作的真正基礎。

沒有流動性,就沒有高效的交換。

沒有交換,就沒有手續費。

而沒有手續費和活動,耕作獎勵就會失去其力量。

這就是為什麼流動性提供者不僅僅是在“賺取收益”,他們在推動整個系統。

每次用戶交換代幣時,該交易都依賴於流動性池。

這些池決定定價、執行質量和整體市場效率。

流動性越深,體驗就越順暢、更可靠。

這就是機會所在。

當你提供流動性時,你是在:

支持交易活動

賺取來自交換的手續費份額

獲得額外的耕作激勵

提前佈局成長中的流動性池

大多數用戶只關注年化收益率(APR),但那只是其中一層。

真正的問題是:

活動流向何處?

在 STONfi 上,這些活動很大一部分集中在涉及 Toncoin 的交易對。

這是交易量往往集中的地方,也是流動性提供者最常受益的地方。

理解這一點會改變你的觀點。

你不僅是在向池中存入資產。

你是在選擇在生態系統的核心引擎中配置資本的位置。

而吸引最多活動的池,往往也是長期產生最穩定價值的池。

最終,耕作獎勵可能會波動,

但由實際使用和交易量支撐的強大流動性位置,往往更具可持續性。

這就是為什麼有經驗的參與者不僅追逐收益。

他們追蹤流動性,理解資金流向,並將自己佈局在生態系統實際成長的地方。

查看原文沒有流動性,就沒有高效的交換。

沒有交換,就沒有手續費。

而沒有手續費和活動,耕作獎勵就會失去其力量。

這就是為什麼流動性提供者不僅僅是在“賺取收益”,他們在推動整個系統。

每次用戶交換代幣時,該交易都依賴於流動性池。

這些池決定定價、執行質量和整體市場效率。

流動性越深,體驗就越順暢、更可靠。

這就是機會所在。

當你提供流動性時,你是在:

支持交易活動

賺取來自交換的手續費份額

獲得額外的耕作激勵

提前佈局成長中的流動性池

大多數用戶只關注年化收益率(APR),但那只是其中一層。

真正的問題是:

活動流向何處?

在 STONfi 上,這些活動很大一部分集中在涉及 Toncoin 的交易對。

這是交易量往往集中的地方,也是流動性提供者最常受益的地方。

理解這一點會改變你的觀點。

你不僅是在向池中存入資產。

你是在選擇在生態系統的核心引擎中配置資本的位置。

而吸引最多活動的池,往往也是長期產生最穩定價值的池。

最終,耕作獎勵可能會波動,

但由實際使用和交易量支撐的強大流動性位置,往往更具可持續性。

這就是為什麼有經驗的參與者不僅追逐收益。

他們追蹤流動性,理解資金流向,並將自己佈局在生態系統實際成長的地方。

- 打賞

- 按讚

- 留言

- 轉發

- 分享

$LPTH

突破 💥

查看原文突破 💥

- 打賞

- 按讚

- 留言

- 轉發

- 分享

#CryptoMarketSeesVolatility zzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzxzzxxzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzz zzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzz zzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzz

查看原文

- 打賞

- 按讚

- 留言

- 轉發

- 分享

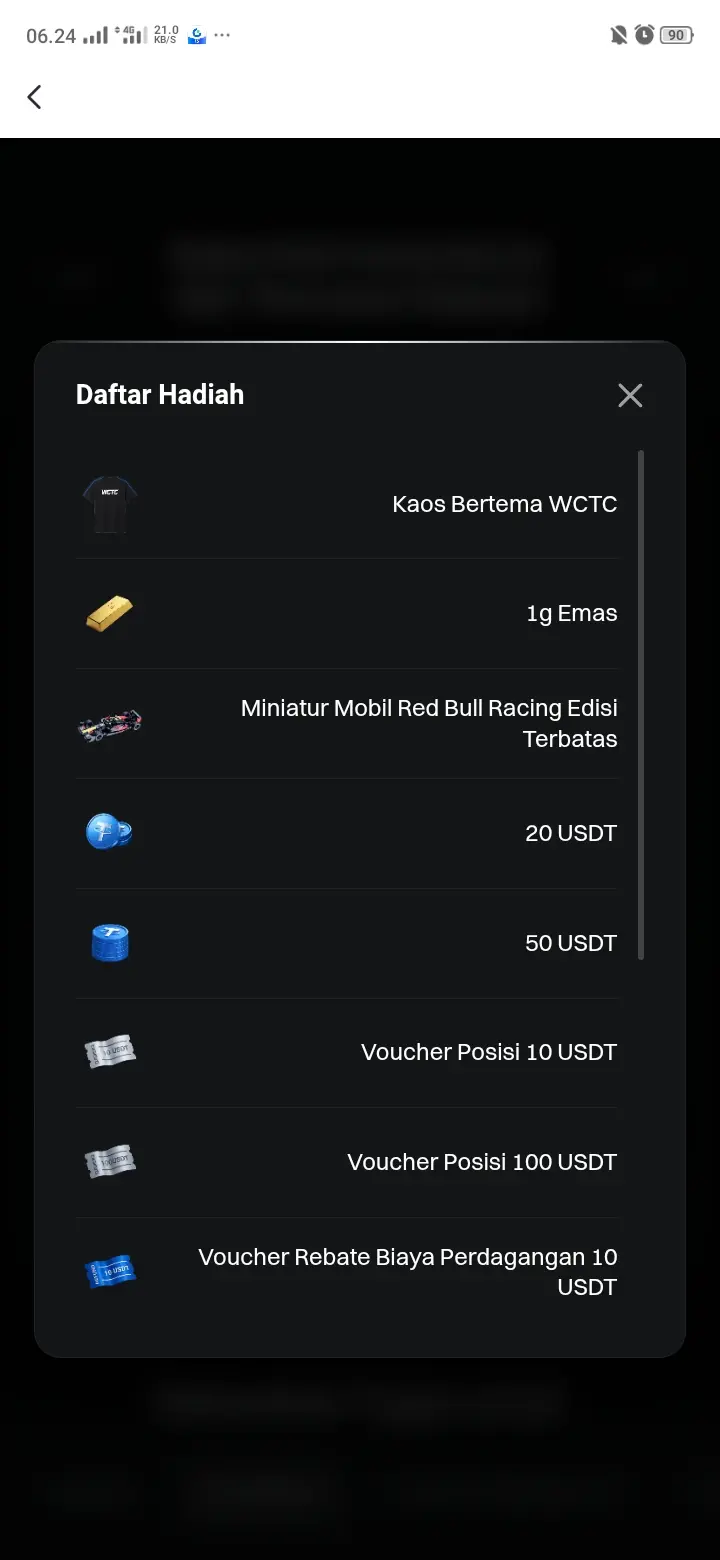

wok di banner wctc8 lu bisa claim kotaknya tiap hari udeh cepet wok claim, reset setiap jam 7 pagi wok

#WCTCTradingKingPK #CryptoMarketSeesVolatility #gate

查看原文#WCTCTradingKingPK #CryptoMarketSeesVolatility #gate

- 打賞

- 1

- 留言

- 轉發

- 分享

- 打賞

- 按讚

- 留言

- 轉發

- 分享

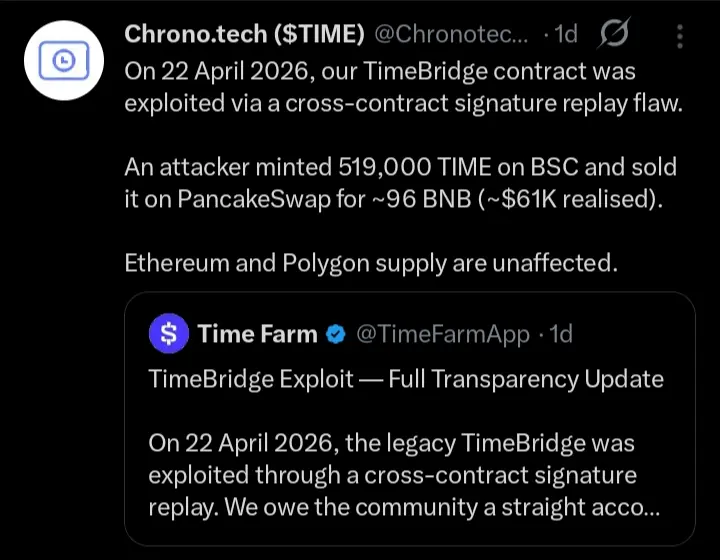

$TIMECHRONO

TimeBridge 漏洞 — 完整透明度更新

在2026年4月22日,傳統的 TimeBridge 被利用了跨合約簽名重放的方式。我們欠社群一個坦率的說明,說明發生了什麼,我們損失了什麼,以及我們如何彌補。

發生了什麼

攻擊者使用來自 CGU (Polygon)橋的驗證者簽名訊息,並將其重放到 TIME (BSC) 合約上——這兩個合約共享相同的訊息摘要方案和相同的驗證者簽名者集。BSC TIME 合約接受了這些簽名,並鑄造了從未在源端鎖定的 TIME。

兩次欺詐性鑄幣,皆在 BSC:

• 50,000 TIME — 12:59:37 UTC — 交易

• 469,000 TIME — 13:23:59 UTC — 交易

總欺詐鑄幣:519,000 TIME (~$872K 名義價值)。

攻擊者實際獲得的結果

這兩批資金被大量滑點地拋入 PancakeSwap TIME/WBNB 流動性池。攻擊者的總收益為 96.2 BNB (≈ $61,142)——大約是他們鑄造的名義價值的 7%。約有 46.21 BNB 被橋接到 Base 透過 Relay;其餘為零星碎片。

以太坊和 Polygon 上的 TIME 供應未受影響。事件僅限於 BSC 合約。

根本原因 (簡短版本)

BSC TIME 鑄幣摘要是以 keccak256(abi.encodePacked

TimeBridge 漏洞 — 完整透明度更新

在2026年4月22日,傳統的 TimeBridge 被利用了跨合約簽名重放的方式。我們欠社群一個坦率的說明,說明發生了什麼,我們損失了什麼,以及我們如何彌補。

發生了什麼

攻擊者使用來自 CGU (Polygon)橋的驗證者簽名訊息,並將其重放到 TIME (BSC) 合約上——這兩個合約共享相同的訊息摘要方案和相同的驗證者簽名者集。BSC TIME 合約接受了這些簽名,並鑄造了從未在源端鎖定的 TIME。

兩次欺詐性鑄幣,皆在 BSC:

• 50,000 TIME — 12:59:37 UTC — 交易

• 469,000 TIME — 13:23:59 UTC — 交易

總欺詐鑄幣:519,000 TIME (~$872K 名義價值)。

攻擊者實際獲得的結果

這兩批資金被大量滑點地拋入 PancakeSwap TIME/WBNB 流動性池。攻擊者的總收益為 96.2 BNB (≈ $61,142)——大約是他們鑄造的名義價值的 7%。約有 46.21 BNB 被橋接到 Base 透過 Relay;其餘為零星碎片。

以太坊和 Polygon 上的 TIME 供應未受影響。事件僅限於 BSC 合約。

根本原因 (簡短版本)

BSC TIME 鑄幣摘要是以 keccak256(abi.encodePacked

查看原文

- 打賞

- 按讚

- 留言

- 轉發

- 分享

- 打賞

- 按讚

- 留言

- 轉發

- 分享

DeFi 在 STONfi 上不再只是關於挖礦。

它正在演變成一個完整的生態系統,將多個機會連接成一個無縫的流程。

在核心,你仍然有提供流動性和賺取獎勵的挖礦。

但這只是整個畫面的一部分。

現在,你可以:

提供流動性並從多個池中賺取收益

使用優化路由和更好的執行進行資產交換

存取代幣化資產和新的曝險形式

參與治理和更深入的生態系統活動

所有這些都圍繞著 Toncoin 建立,該幣持續推動平台上的流動性和使用。

使這一切強大的原因在於一切的連接方式。

流動性支持交換。

交換產生手續費。

手續費和激勵推動挖礦獎勵。

而新的整合進一步擴展整個系統。

不再是孤立的功能,而是一個循環,每個部分都強化著其他部分。

這正是真正的機會所在:

不僅僅是從一個策略中賺取,而是了解如何在所有策略之間移動。

因為在像 STONfi 這樣的成長型生態系統中,優勢不在於最活躍的用戶,

而在於那些懂得如何將一切結合起來的人。

查看原文它正在演變成一個完整的生態系統,將多個機會連接成一個無縫的流程。

在核心,你仍然有提供流動性和賺取獎勵的挖礦。

但這只是整個畫面的一部分。

現在,你可以:

提供流動性並從多個池中賺取收益

使用優化路由和更好的執行進行資產交換

存取代幣化資產和新的曝險形式

參與治理和更深入的生態系統活動

所有這些都圍繞著 Toncoin 建立,該幣持續推動平台上的流動性和使用。

使這一切強大的原因在於一切的連接方式。

流動性支持交換。

交換產生手續費。

手續費和激勵推動挖礦獎勵。

而新的整合進一步擴展整個系統。

不再是孤立的功能,而是一個循環,每個部分都強化著其他部分。

這正是真正的機會所在:

不僅僅是從一個策略中賺取,而是了解如何在所有策略之間移動。

因為在像 STONfi 這樣的成長型生態系統中,優勢不在於最活躍的用戶,

而在於那些懂得如何將一切結合起來的人。

- 打賞

- 按讚

- 留言

- 轉發

- 分享

- 打賞

- 1

- 留言

- 轉發

- 分享

- 打賞

- 5

- 4

- 轉發

- 分享

klfdkm:

真的嗎?查看更多

- 打賞

- 按讚

- 留言

- 轉發

- 分享

DeFi 不再僅僅是追求最高的年化收益率或從一個流動池跳到另一個流動池。這個領域正逐步演變成一個更有結構的生態系統,不同層次的策略協同工作,以產生穩定且更可持續的回報。

在像 STONfi 這樣的 DeFi 平台上,用戶不再局限於單一操作。相反,你可以結合多種機制,每個都在你的整體策略中扮演不同的角色:

你可以通過參與旨在吸引流動性和活動到特定流動池的激勵計劃來獲取獎勵。這不僅提供了額外的代幣獎勵,還能增加你的持倉價值。

你可以為交易對提供流動性,從每筆通過流動池的交易中獲得交易手續費的分成。這產生穩定的收益,基於實際市場使用,而非僅僅依靠臨時的激勵。

你可以質押治理代幣,幫助確保協議的安全並影響其方向,同時獲得長期持有的額外獎勵。這為你的持倉加入治理層,將被動持有轉變為積極參與。

你還可以使用優化路由進行資產交換,確保在可用的流動性來源中獲得最佳執行,降低滑點並提升整體效率。

真正的轉變在於,這些策略不再是獨立操作,而是相互堆疊。流動性提供可以促進農場獎勵,質押可以增強長期布局,高效的交換幫助你重新平衡而不損失價值。它們共同構成一個層次化的系統,每個行動都相互強化。

在現代 DeFi 中,優勢不在於單一策略的出色,而在於智慧地結合多種策略,管理風險,同時在不同的收益來源中佈局。

這正是真正的競爭優勢所在。

查看原文在像 STONfi 這樣的 DeFi 平台上,用戶不再局限於單一操作。相反,你可以結合多種機制,每個都在你的整體策略中扮演不同的角色:

你可以通過參與旨在吸引流動性和活動到特定流動池的激勵計劃來獲取獎勵。這不僅提供了額外的代幣獎勵,還能增加你的持倉價值。

你可以為交易對提供流動性,從每筆通過流動池的交易中獲得交易手續費的分成。這產生穩定的收益,基於實際市場使用,而非僅僅依靠臨時的激勵。

你可以質押治理代幣,幫助確保協議的安全並影響其方向,同時獲得長期持有的額外獎勵。這為你的持倉加入治理層,將被動持有轉變為積極參與。

你還可以使用優化路由進行資產交換,確保在可用的流動性來源中獲得最佳執行,降低滑點並提升整體效率。

真正的轉變在於,這些策略不再是獨立操作,而是相互堆疊。流動性提供可以促進農場獎勵,質押可以增強長期布局,高效的交換幫助你重新平衡而不損失價值。它們共同構成一個層次化的系統,每個行動都相互強化。

在現代 DeFi 中,優勢不在於單一策略的出色,而在於智慧地結合多種策略,管理風險,同時在不同的收益來源中佈局。

這正是真正的競爭優勢所在。

- 打賞

- 按讚

- 留言

- 轉發

- 分享

還說什麼呢

難姐難弟

查看原文難姐難弟

- 打賞

- 按讚

- 留言

- 轉發

- 分享

【$BTC 信號】做多 + 1H MACD多頭擴張/回調接多

$BTC 1H MACD柱狀圖持續擴大,買盤力度逐步增強。4H MACD雖仍處死叉,但負值柱縮窄,空頭動能衰竭。盘口買賣深度比0.28,賣單堆積明顯,但價格未破下方77000支撐。當前盈虧比2.0,短期博弈空間存在,適合快進快出。

🎯方向:做多

⚡入場/掛單:77346.58 - 77585.00

🛑止損:76302.21

🚀目標1:80150.58

🚀目標2:81433.37

🛡️交易管理:

- 執行策略:到達目標1後減倉50%,並將止損上移至保本位。若價格跌回入場位,自動離場,保護本金。

深度邏輯:OI趨勢穩定,資金費率極低0.0002%,無轧空風險。1H布林帶收窄後開口向上,配合MACD金叉,短線動能明確。但4H均線壓制位於77700附近,反彈需放量突破。當前操作以低多為主,不追高。

查看實時行情 👇 $BTC

---

關注我:獲取更多加密市場實時分析與洞察! $BTC $ETH $SOL

查看原文$BTC 1H MACD柱狀圖持續擴大,買盤力度逐步增強。4H MACD雖仍處死叉,但負值柱縮窄,空頭動能衰竭。盘口買賣深度比0.28,賣單堆積明顯,但價格未破下方77000支撐。當前盈虧比2.0,短期博弈空間存在,適合快進快出。

🎯方向:做多

⚡入場/掛單:77346.58 - 77585.00

🛑止損:76302.21

🚀目標1:80150.58

🚀目標2:81433.37

🛡️交易管理:

- 執行策略:到達目標1後減倉50%,並將止損上移至保本位。若價格跌回入場位,自動離場,保護本金。

深度邏輯:OI趨勢穩定,資金費率極低0.0002%,無轧空風險。1H布林帶收窄後開口向上,配合MACD金叉,短線動能明確。但4H均線壓制位於77700附近,反彈需放量突破。當前操作以低多為主,不追高。

查看實時行情 👇 $BTC

---

關注我:獲取更多加密市場實時分析與洞察! $BTC $ETH $SOL

- 打賞

- 按讚

- 留言

- 轉發

- 分享

🔥【$RAVE 這波18%只是開胃菜?千萬別扛單!】🔥

早上起來一看,RAVEU 永續直接拉了18%,最高摸到1.1229,現價0.9197,量能2.99億枚,換手充分。技術面上,4小時級別MA20在0.8924附近形成支撐,KDJ的K值39.86,D值50,短期有修復需求。鏈上觀察,近期活躍地址數增加,籌碼分散,說明不是單莊硬拉,有一定群眾基礎。

📌合約思路:回踩0.89附近可小倉位試多,止損放在0.86下方。槓桿別貪,5-8倍足夠。記住:扛單是爆倉的媽,保住本金,才有下一局。

Ps:最近關注一隻馬斯克概念小奶狗——puppies,合約尾號6eb2,社區自治型meme,已上芝麻交易所阿爾法區,熱度在發酵,自己多研究。

幣圈活下來比什麼都強,別FOMO,別上頭。

(個人分析,不作投資建議)#加密市场行情震荡 #rsETH攻击事件后续进展 #美伊谈判陷入僵局 #ETH链Meme币FLORK拉升 #美军涉马杜罗押注事件 $GT $ETH

查看原文早上起來一看,RAVEU 永續直接拉了18%,最高摸到1.1229,現價0.9197,量能2.99億枚,換手充分。技術面上,4小時級別MA20在0.8924附近形成支撐,KDJ的K值39.86,D值50,短期有修復需求。鏈上觀察,近期活躍地址數增加,籌碼分散,說明不是單莊硬拉,有一定群眾基礎。

📌合約思路:回踩0.89附近可小倉位試多,止損放在0.86下方。槓桿別貪,5-8倍足夠。記住:扛單是爆倉的媽,保住本金,才有下一局。

Ps:最近關注一隻馬斯克概念小奶狗——puppies,合約尾號6eb2,社區自治型meme,已上芝麻交易所阿爾法區,熱度在發酵,自己多研究。

幣圈活下來比什麼都強,別FOMO,別上頭。

(個人分析,不作投資建議)#加密市场行情震荡 #rsETH攻击事件后续进展 #美伊谈判陷入僵局 #ETH链Meme币FLORK拉升 #美军涉马杜罗押注事件 $GT $ETH

- 打賞

- 按讚

- 留言

- 轉發

- 分享

#WCTCTradingKingPK

內容挖掘全面升級 × 雙倍獎勵”。在測試階段,於 Gate Square 發布內容並促進實際交易的創作者,可分享高達 60% 的交易費用回扣,讓內容成為長期收入來源。無論您是新手交易者、內容創作者,還是已有的活躍用戶,請發布內容,推動

查看原文內容挖掘全面升級 × 雙倍獎勵”。在測試階段,於 Gate Square 發布內容並促進實際交易的創作者,可分享高達 60% 的交易費用回扣,讓內容成為長期收入來源。無論您是新手交易者、內容創作者,還是已有的活躍用戶,請發布內容,推動

- 打賞

- 4

- 1

- 轉發

- 分享

GateUser-0f598b8a:

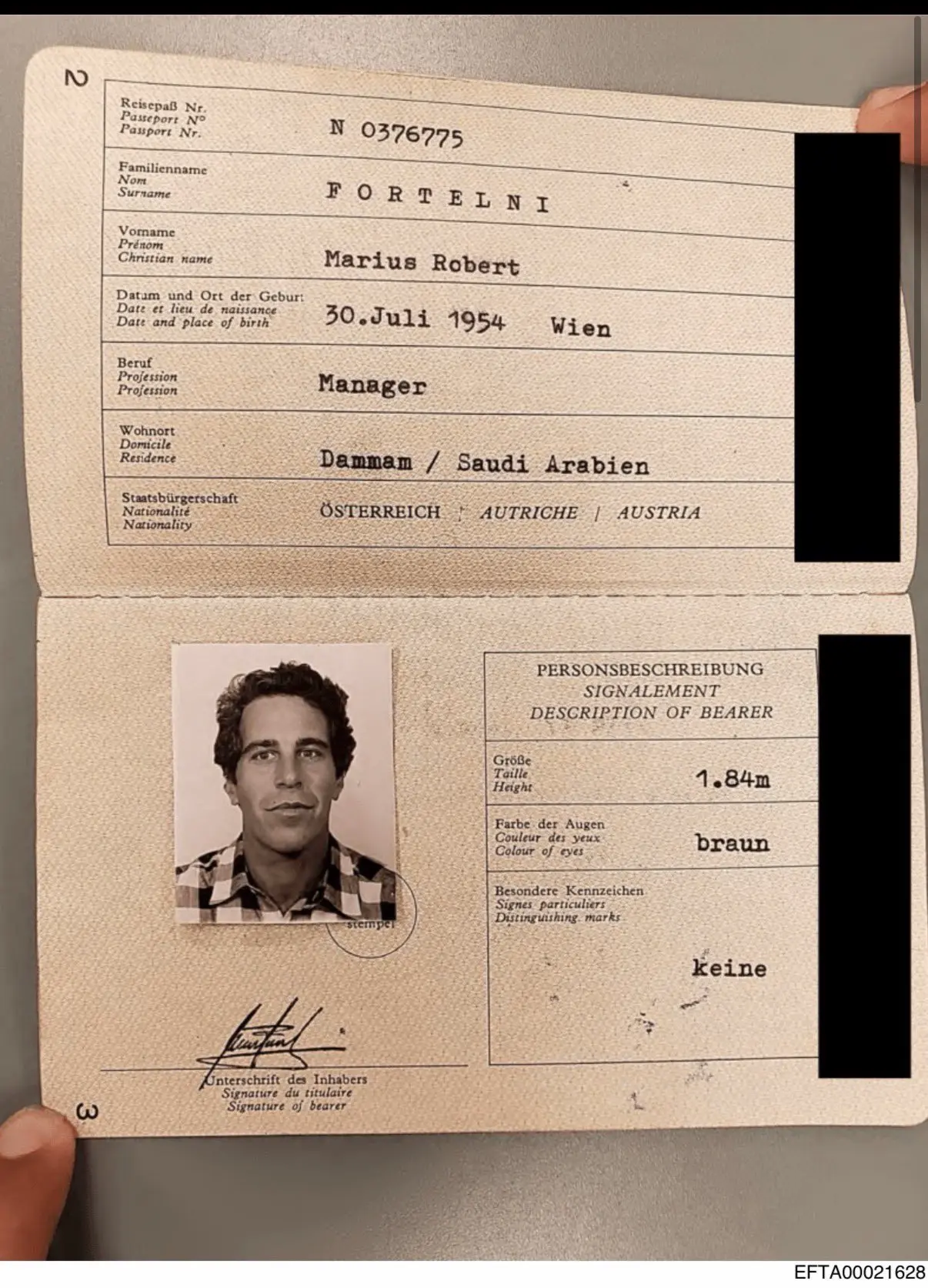

牛市奔騰 🐂⚠️ 傑弗裡·愛潑斯坦(Jeffrey Epstein)也是馬留斯·羅伯特·福泰爾尼(Marius Robert Fortelni)。

👤🎭

這是最近解密文件中揭露的最令人震驚的事實之一。傑弗裡·愛潑斯坦不僅以真實身份行動,還擁有一個以神秘身份為名的平行生活,名為馬留斯·羅伯特·福泰爾尼(Marius Robert Fortelni)。使用化名和持有不同名字的官方文件是暗中操作人物常用的策略,以便秘密行動和逃避國際監控,這也引發了對這個化名下進行的操作規模的疑問。🕵️♂️📂

🛡️ 這是一份在檔案中公開的持有不同名字的官方護照,是的,那就是傑弗裡·愛潑斯坦。

📜🛂

附上的文件是一份由奧地利(Austria)發出的正式護照,清楚地顯示了年輕時的傑弗裡·愛潑斯坦的照片,但資料完全不同:

全名:馬留斯·羅伯特·福泰爾尼(Marius Robert Fortelni)。🖋️

出生日期:1954年7月30日(,而愛潑斯坦的真實出生日期是1953年1月20日),這甚至涉及偽造年齡以迷惑當局。🗓️

出生地:奧地利維也納。🇦🇹

職業:經理(Manager)。👔

居住地:沙特阿拉伯達曼(Dammam),沙烏地阿拉伯。(Dammam / Saudi Arabien)。📍🇸🇦

$TRUMP

👤🎭

這是最近解密文件中揭露的最令人震驚的事實之一。傑弗裡·愛潑斯坦不僅以真實身份行動,還擁有一個以神秘身份為名的平行生活,名為馬留斯·羅伯特·福泰爾尼(Marius Robert Fortelni)。使用化名和持有不同名字的官方文件是暗中操作人物常用的策略,以便秘密行動和逃避國際監控,這也引發了對這個化名下進行的操作規模的疑問。🕵️♂️📂

🛡️ 這是一份在檔案中公開的持有不同名字的官方護照,是的,那就是傑弗裡·愛潑斯坦。

📜🛂

附上的文件是一份由奧地利(Austria)發出的正式護照,清楚地顯示了年輕時的傑弗裡·愛潑斯坦的照片,但資料完全不同:

全名:馬留斯·羅伯特·福泰爾尼(Marius Robert Fortelni)。🖋️

出生日期:1954年7月30日(,而愛潑斯坦的真實出生日期是1953年1月20日),這甚至涉及偽造年齡以迷惑當局。🗓️

出生地:奧地利維也納。🇦🇹

職業:經理(Manager)。👔

居住地:沙特阿拉伯達曼(Dammam),沙烏地阿拉伯。(Dammam / Saudi Arabien)。📍🇸🇦

$TRUMP

TRUMP-10.95%

- 打賞

- 按讚

- 留言

- 轉發

- 分享

加載更多

加入 4000萬 人匯聚的頭部社群

⚡️ 與 4000萬 人一起參與加密貨幣熱潮討論

💬 與喜愛的頭部創作者互動

👍 查看感興趣的內容

熱門話題

查看更多21.62萬 熱度

27.44萬 熱度

9.41萬 熱度

36.12萬 熱度

5.3萬 熱度

最新消息

查看更多置頂

🔥 WCTC S8 全球交易賽正式開賽!

8,000,000 USDT 超級獎池解鎖開啟

🏆 團隊賽:上半場正式開啟,預報名階段 5,500+ 戰隊現已集結

交易量收益額雙重比拼,解鎖上半場 1,800,000 USDT 獎池

🏆 個人賽:現貨、合約、TradFi、ETF、閃兌、跟單齊上陣

全場交易量比拼,瓜分 2,000,000 USDT 獎池

🏆 王者 PK 賽:零門檻參與,實時匹配享受戰鬥快感

收益率即時 PK,瓜分 1,600,000 USDT 獎池

活動時間:2026 年 4 月 23 日 16:00:00 - 2026 年 5 月 20 日 15:59:59 UTC+8

⬇️ 立即參與:https://www.gate.com/competition/wctc-s8

#WCTCS810,000 USDT 悬賞,尋找跟單金牌星探!🕵️

挖掘頂級帶單員,贏取高額跟單體驗金!

立即參與:https://www.gate.com/campaigns/4624

🎁 三大活動,獎金疊滿:

1️⃣ 慧眼識英:發帖推薦帶單員,分享跟單體驗,抽 100 位送 30 USDT!

2️⃣ 強力應援:曬出你的跟單截圖,為大神打 Call,抽 120 位送 50 USDT!

3️⃣ 社交達人:同步至 X/Twitter,憑流量贏取 100 USDT!

📍 標籤: #跟单金牌星探 #GateCopyTrading

⏰ 限時: 4/22 16:00 - 5/10 16:00 (UTC+8)

詳情:https://www.gate.com/announcements/article/50848十三載風雨同行,您是 Gate 最珍貴的見證者。分享您的故事,瓜分重磅週年豪禮!

參與方式

1️⃣ 帶 #Gate13周年 和相應主題標籤,在 13 周年留言板或廣場發帖

2️⃣ 分享您與 Gate 的故事、送上祝福,或暢想未來 13 年

13 周年定制禮盒、紅牛模型、大額倉位體驗券等您來拿!

13周年慶留言板 👉️ https://www.gate.com/activities/13th-anniversary

Gate 廣場 👉️ https://www.gate.com/post

13 年成長,感謝有您。您的故事,我們期待聆聽!

詳情:https://www.gate.com/announcements/article/50694✍️ Gate 廣場「創作者認證激勵計劃」進行中!

我們歡迎優質創作者積極創作,申請認證

贏取豪華代幣獎池、Gate 精美周邊、流量曝光等超過 $10,000+ 豐厚獎勵!

立即報名 👉 https://www.gate.com/questionnaire/7159

📕 認證申請步驟:

1️⃣ App 首頁底部進入【廣場】 → 點擊右上角頭像進入個人主頁

2️⃣ 點擊頭像右下角【申請認證】進入認證頁面,等待審核

讓優質內容被更多人看到,一起共建創作者社區!

活動詳情:https://www.gate.com/announcements/article/47889